Https

Содержание:

- # Offline-регистрация

- Что дает HTTPS для ранжирования сайта?

- Как сделать с помощью Nginx редирект с https на http

- Преимущества перехода на HTTPS с точки зрения SEO

- Как влияет редирект с http на https на SEO

- Действительно ли HTTP/2 работает быстрее?

- Добавляем в вечные сторис материалы из архива

- Настраиваем редиректы для SEO

- Интеграция браузера

- Преимущества для SEO

- HTTPS и позиция Google

- Основные преимущества и недостатки HTTPS

- Возможные проблемы при переходе на HTTPS

- Разновидности редиректа

- Как перейти на HTTPS?

- Структура

- Ударение

- Как разблокировать порт в Windows 7

- Похожие публикации:

- Мнение Google о HTTPS

- Вкладка — Макет в Word

- Редирект на HTTPS 301 в .htaccess

- Как открыть порт в брандмауэре?

- Широко известные примеры

# Offline-регистрация

Чтобы пройти оффлайн-регистрацию на ПК без подключения к Интернету, вам потребуется устройство с доступом к сети для получения регистрационного ключа. Перейдите с данного устройства на страницу заполнения заявки и следуйте инструкции из пункта .

После того, как на ваш электронный адрес придет письмо с регистрационным ключом, его нужно ввести в соответствующее поле Регистрационный ключ панели управления на ПК, не подключенном к Интернету, и нажать на кнопку Регистрация:

В окне регистрации появится кнопка Создать файл регистрации. Нажмите на нее, чтобы сгенерировать файл c регистрационной информацией:

Созданный файл offlinereg.vrg автоматически сохраняется в папке Загрузки браузера. Отправьте его по адресу sales@trueconf.ru. В ответ вы получите файл, который необходимо передать на ПК, на котором осуществляется оффлайн-регистрация сервера.

Внимание!

Обязательно дождитесь ответа на уже отправленный запрос без повторного запуска offline-регистрации. В случае повторного запуска offline-регистрации всю процедуру придётся проходить заново.

Нажмите Выбрать файл и выберите на вашем компьютере присланный файл offline2.vrg, затем нажмите на кнопку Регистрация:

При успешном прохождении процедуры offline-регистрации откроется страница панели управления с уведомлением о том, что сервер зарегистрирован.

Можно ли зарегистрировать TrueConf Server Free без подключения к Интернету?

Нет. Данная возможность доступна только пользователям годовой или бессрочной лицензии продукта TrueConf Server. Если вам нужна тестовая версия TrueConf Server, которая работает без подключения к Интернету — просто свяжитесь с нами.

Что дает HTTPS для ранжирования сайта?

Как сделать с помощью Nginx редирект с https на http

Файл Nginx должен содержать 2 секции server (для https и сайта http). В секции http нужно сделать редирект всех запросов на https. Для этого используется директива return. После этого выполняется обработка 2-й секции. К примеру:

server {

server_name losst.ru ;

charset off;

index index.php;

ssi on;

return 301 ;

set $root_path /var/www/losst/data/www/losst.ru;

root $root_path;

listen :80 default_server;

…

}

2-я секция уже с обработкой SSL принимает запросы на 443 порту:

server {

server_name losst.ru ;

ssl on;

ssl_certificate «/var/www/losst/losst.ru_le2.crtca»;

ssl_certificate_key «/var/www/losst/losst.ru_le2.key»;

ssl_ciphers EECDH+AESGCM:EDH+AESGCM:AES256+EECDH:AES256+EDH;

ssl_prefer_server_ciphers on;

ssl_protocols TLSv1 TLSv1.1 TLSv1.2;

add_header Strict-Transport-Security «max-age=31536000;»;

charset off;

index index.php;

set $root_path /var/www/losst/data/www/losst.ru;

root $root_path;

listen :443 default_server;

…

}

Здесь все достаточно понятно: инструкция return обеспечивает возврат нужных кодов ответов сервера. Мы осуществляем возврат кода 301 и вводим адрес куда будет перенаправлен посетитель. Помимо инструкции return, может использоваться и rewrite. Здесь нужно выполнить такие же действия:

rewrite ^/(.*)$ permanent;

Это стандартная запись регулярных выражений. В 1-й строке нужно выделить группу строк запросов, а во 2-й прописать правильное доменное имя. Директива может использоваться и без блока server:

if ($host ~* ^(losst\.ru|www\.losst\.ru)$ ){

rewrite ^/(.*)$ permanent;

}

На этом этапе нужно сохранить файл и выполнить тестирование конфигурации nginx:

sudo nginx -t

Если проверка прошла успешно, сделай перезапуск Nginx:

sudo systemctl restart nginx

Теперь проверьте ответ сервера при помощи curl:

curl -I losst.ru

Можно также дать возможность программе пройти весь путь редиректа:

curl ILa losst.ru

Сделать настройку перенаправления на https nginx не очень сложно. Все настройки сводятся к внесению строки в файл «конфиг». Редирект с https на http nginx настраивается аналогично. Необходимо только изменить несколько символов в параметрах retrun. Обязательно нужно выполнять проверку настроек перенаправлений с www и на https. Этот момент особенно важен для СЕО продвижения.

Вас также может заинтересовать: Повышение конверсии сайта: реальные способы и пошаговая инструкция

Как правильно перенести сайт с протокола http на https

Преимущества перехода на HTTPS с точки зрения SEO

Очевидно, что протокол HTTPS обеспечивает безопасность данных, а потому он поможет вам сохранить благосклонность и расположение Google. Есть и дополнительные преимущества с точки зрения оптимизации сайта.

1. Повышение позиций в выдаче.

Тут все очевидно. Как уже упоминалось, Google подтвердил, что учитывает использование протокола HTTPS при ранжировании, пусть пока и в незначительной степени. Конечно, трудно выделить роль именно этого сигнала, однако следует иметь в виду сам факт. Кроме того, вес этого сигнала имеет все шансы повыситься в будущем.

2. Реферальные данные.

Когда пользователь приходит на сайт, использующий протокол HTTPS, защищенные реферальные данные сохраняются. Если же трафик идет через сайт, использующий HTTP, данные теряются, такой трафик показывается как прямой.

3. Безопасность и конфиденциальность.

Протокол HTTPS повышает безопасность, а это может положительно отразиться и на результатах вашей SEO-деятельности. Протокол HTTPS:

- подтверждает, что данный сайт именно тот адресат, с которым должен общаться сервер;

- предотвращает вмешательство третьих лиц;

- повышает безопасность вашего сайта для посетителей;

- шифрует все коммуникации, включая URL, что позволяет защитить личную информацию, например, историю просмотров в браузере или номера кредитных карт.

Возможные проблемы при переходе на HTTPS

C точки зрения SEO переход с HTTP на HTTPS абсолютно безопасен. Тем не менее, нужно совершить несколько важных действий, чтобы объем вашего трафика не пострадал.

Обязательно сообщите Google о том, что вы перешли с HTTP на протокол HTTPS.

Google предлагает воспользоваться следующими рекомендациями при переходе на HTTPS:

- Выберите подходящий вам тип сертификата безопасности: одиночный, мультидоменный или wildcard-сертификат (сертификат-шаблон для защищенного источника с несколькими динамическими субдоменами).

- Используйте сертификаты с 2048-битными ключами.

- Используйте относительные URL-адреса для ресурсов, находящихся на одном защищенном домене.

- Используйте относительные URL без указания протокола для всех остальных доменов.

- Не закрывайте от индексации HTTPS-страницы в файле robots.txt.

- По возможности разрешайте поисковым роботам индексирование страниц. Старайтесь не использовать noindex в метатеге «robots».

- Google обновил Google Webmaster Tools для более удобной работы с сайтами, использующими протокол HTTPS.

- Внимательно отслеживайте переход сайта с HTTP на HTTPS в программах аналитики и в Google Webmaster Tools.

Приведем краткий список последовательности шагов, чтобы в общих чертах обрисовать процесс:

- Создайте запрос на получение сертификата (CSR).

- Выберите серверное ПО, используемое для генерации запроса CSR.

- Выберите алгоритм хэширования.

- Выберите срок действия сертификата.

Примечание: Вы сможете использовать этот сертификат для неограниченного количества серверов. Предпочтительнее работать с компанией, которая устанавливает SSL-соединения, поскольку все это генерируется автоматически сразу после ввода информации.

С подробной инструкцией по переходу на HTTPS вы можете ознакомиться в нашей статья «HTTP vs HTTPS. Как перейти на HTTPS без последствий?».

Как влияет редирект с http на https на SEO

После настроек редиректа с http на https обязательно измените адрес своего ресурса robots. txt (нужно указать новое главное зеркало в панели вебмастера для поисковиков).

Позиции сайта первое время после установки редиректа могут снизиться, но лишь на небольшой промежуток времени. Чем раньше вы выполните перенастройку, тем менее значительные скачки будут по SEO выдаче.

Рекомендации, которые предоставил Яндекс в отношении данного редиректа:

- Добавить ресурс в панель Яндекс-вебмастер.

- Произвести настройку в robots директивы Host (нужно, чтобы robots. txt нового и старого ресурса не отличался).

- После того, как оба сайта будут признаны зеркалами, необходимо изменить протокол в сервисе «Настройки индексирования — Главное зеркало». Через несколько недель будет определено основное зеркало.

- Установить перенаправление со старого протокола на новый.

Рекомендации по редиректу от Google:

- Добавить ресурс в Search Console.

- Проверить наличие редиректа 301 со всех страниц на новый сайт (редирект страницы с http на https).

- Использовать сервис «Изменение адреса в настройках».

Редирект с http на https поможет в продвижении сайта только тогда, когда с вашим ресурсом все в порядке. А узнать, все ли хорошо с вашим сайтом, поможет наш аудит.

Оставить заявку

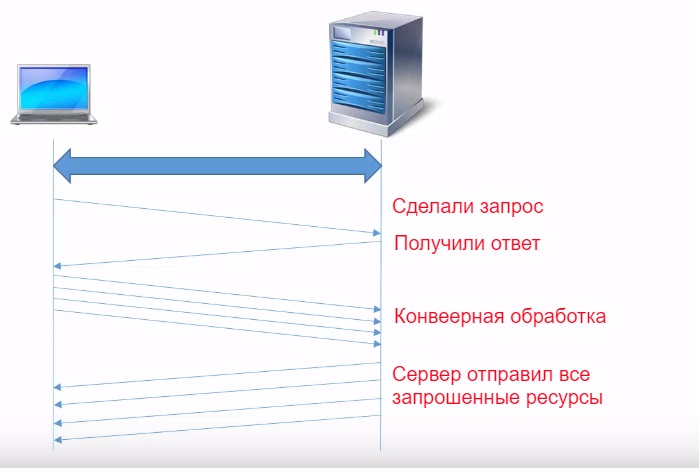

Действительно ли HTTP/2 работает быстрее?

Специалисты из HttpWatch провели несколько тестов и выявили серьезное ускорение от использования HTTP/2.

На скриншоте ниже показана скорость загрузки страницы с использованием HTTP/1.1:

А на этом скриншоте — результат с использованием HTTP/2:

Скорость загрузки выросла на 23%. Эксперты HttpWatch также отмечают, что технология пока не до конца оптимизирована, и ожидают реальное ускорение в районе 30%.

Мы в «Айри» также проводили тестирование в январе-феврале 2016 года, чтобы выяснить, сколько может выиграть реальный сайт после перевода на протокол HTTPS + HTTP/2. В среднем по нескольким сайтам, которые уже прошли предварительную оптимизацию по скорости (сжатие и объединение файлов, сетевая оптимизация), клиентская скорость загрузки выросла на 13-18% только за счет включения HTTP/2.

Стоит упомянуть, что не все эксперименты были столь однозначны. На «Хабре» был описан эксперимент, поставленный командой «Яндекс.Почты». Тестировался протокол SPDY, но напомним, что HTTP/2 разрабатывался на основе SPDY и очень близок к нему в плане используемых методов.

Команда «Яндекс.Почты», протестировав SPDY на части своих реальных пользователей, установила, что среднее время загрузки изменилось всего лишь на 0,6% и не превысило статистической погрешности. Однако специалисты «Яндекс.Почты» обнаружили, тем не менее, положительный момент от использования SPDY. Поскольку число соединений с серверами уменьшилось (это ключевая особенность SPDY и HTTP/2), то нагрузка на серверы заметно сократилась).

Добавляем в вечные сторис материалы из архива

Настраиваем редиректы для SEO

Как мы уже упоминали, это самый популярный способ использования .htaccess. Перед тем, как настраивать тот или иной вид переадресации, убедитесь, что это действительно необходимо. Например, редирект на страницы со слешем в некоторых CMS настроен по умолчанию. О настройках редиректа для SEO мы писали в блоге.

При настройке 301 редиректов помните о двух правилах:

- Избегайте нескольких последовательных перенаправлений — они увеличивают нагрузку на сервер и снижают скорость работы сайта.

- Располагайте редиректы от частных к глобальным. Например, сначала переадресация с одной страницы на другую, затем общий редирект на страницы со слешем. Это правило работает не в 100% случаев, поэтому с размещением директив нужно экспериментировать.

1. Настраиваем постраничные 301 редиректы

Это потребуется в следующих случаях:

- изменилась структура сайта и у страницы поменялся уровень вложенности;

- страница перестала существовать, но нужно сохранить ее входящий трафик (например, в случае отсутствия товара обычно делают переадресацию на товарную категорию);

- поменялся URL, что крайне нежелательно, но тоже встречается.

Просто удалить страницу — плохая идея, лучше не отдавать роботу ошибку 404, а перенаправить его на другой URL. В этом случае есть шанс не потерять позиции сайта в выдаче и целевой трафик. Настроить 301 редирект с одной страницы на другую можно при помощи директивы простого перенаправления:

- — адрес страницы от корня, без протокола и домена. Например, .

- — полный адрес страницы перенаправления, включая протокол и домен. Например, .

2. Избавляемся от дублей

Каждая страница сайта должна быть доступна только по одному адресу. Для этого должны быть настроены:

- редирект на страницы со слешем в конце URL или наоборот;

- главное зеркало — основной адрес сайта в поиске.

Сделать это можно при помощи модуля . В его составе используются специальные команды — директивы сложного перенаправления. Первой командой всегда идет включение преобразования URL:

Переадресация на слеш или наоборот

Настроить ли переадресацию на страницы со слешем или без, в каждом случае нужно решать индивидуально. Если у сайта уже накоплена история в поиске, анализируйте, каких страниц в индексе больше. Для новых сайтов обычно настраивают редирект на слеш. Проверить, не настроена ли переадресация по умолчанию, просто: удалите/добавьте слеш в конце URL. Если страница перезагрузится с новым адресом — мы имеем дубли, требуется настройка. Если URL подменяется — все в порядке. Проверять лучше несколько уровней вложенности.

Код 301 редиректа на страницы без слеша:

3. Настраиваем главное зеркало

Для начала нужно определиться, какой адрес будет являться основным для поиска. SSL-сертификат давно уже мастхэв. Просто установите его и добавьте правило в .htaccess. Не забудьте также прописать его в robots.txt.

Редирект на HTTPS

Определять, с «www» или без будет главное зеркало, можно несколькими способами:

- добавить сайт в Яндекс.Вебмастер в двух вариантах, в консоли отобразится информация, какой URL поисковик считает главным зеркалом;

- проанализировать выдачу и посмотреть, каких страниц сайта больше в индексе;

- для нового ресурса не имеет значения, с «www» или без будет адрес, выбор за вами.

После того как выбор сделан, воспользуйтесь одним из двух вариантов кода.

Редирект с без www на www

4. Перенаправляем с одного домена на другой

Самая очевидная причина настройки этого редиректа — переадресовать роботов и пользователей на другой адрес при переезде сайта на новый домен. Также им пользуются оптимизаторы для манипуляций ссылочной массой, но дроп-домены и PBN — серые технологии продвижения, которые в рамках этого материала мы затрагивать не будем.

Воспользуйтесь одним из вариантов кода:

или

Не забудьте поменять в коде «mysite1» и «mysite2» на старый и новый домен соответственно.

Интеграция браузера

Большинство браузеров отображают предупреждение, если они получают недопустимый сертификат. Старые браузеры при подключении к сайту с недопустимым сертификатом должны предоставить пользователю диалоговое окно с вопросом о том, хотят ли они продолжить переход на ресурс. Новые браузеры отображают предупреждение во всем окне.

Более новые браузеры также видят информацию о безопасности сайта в адресной строке. Расширенные сертификаты проверки отмечают адресную строку зеленым цветом в новых браузерах. Большинство браузеров также отображают предупреждение пользователю при посещении сайта, содержащего смесь зашифрованного и незашифрованного контента.

Преимущества для SEO

Google уже начал учитывать наличие HTTPS на сайтах в качестве фактора ранжирования, однако речь пока что идет только об 1% поисковых запросов. Какие еще преимущества может принести наличие зашифрованных соединений?

1. Больше реферальных данных

Когда трафик приходит с сайта, использующего HTTPS, на сайт, использующий HTTP, данные об источнике перехода скрываются. В отчетах систем аналитики такой трафик показывается как прямой, и это проблема, так как вы не знаете, откуда в действительности пришли пользователи

Однако если трафик приходит на зашифрованный адрес, защищенная реферальная информация сохраняется, и неважно, использовался ли на сайте-источнике перехода HTTP или HTTPS

2. Безопасность и доверие

Многие считают, что HTTPS актуально только для ресурсов, запрашивающих личные данные и передающих, например, информацию о платежных картах. Но на самом деле даже обычные контентные площадки могут выиграть от использования HTTPS/SSL шифрования.

- HTTPS подтверждает, что сайт – единственный адресат, с которым должен общаться сервер.

- HTTPS предотвращает участие в канале передачи данных любых третьих лиц.

- HTTPS шифрует любые коммуникации, включая URL’ы, что защищает, например, историю загрузок браузера.

Наличие HTTPS увеличивает доверие к бизнесу, и поэтому может быть полезно даже без учета бонусов в поисковом ранжировании.

HTTPS и позиция Google

Нет ничего удивительного в том, что Google предпочитает надежные сайты с подтвержденным сертификатом сервера.

В этом случае пользователь может быть уверен, что сайт применяет шифрование личных данных для повышения защиты и безопасности. Однако необходимо понимать, что получение сертификата может быть непростой задачей (чем и обусловлен дополнительный вес этого фактора при ранжировании).

Когда сайт подает запрос на получение сертификата, организация, выдавшая такой сертификат, становится доверительной третьей стороной. Когда ваш браузер обращается к сайту, использующему защищенный протокол HTTPS, он применяет информацию, содержащуюся в сертификате, для проверки подлинности сайта. Пользователь, понимающий разницу между HTTP и HTTPS, может спокойно совершать покупки, и не бояться, что его данные будут украдены.

Как уже упоминалось в начале статьи, Google рассматривает использование протокола HTTPS в качестве фактора ранжирования. Анализ данных ясно показывает, что сайты, использующие протокол HTTPS, действительно получают преимущество в выдаче, а потому переход на протокол HTTPS будет полезен всем компаниям, даже тем, для которых защита личной информации не существенна.

Добавим еще немного технической информации. Данные, передаваемые с помощью HTTPS, защищены криптографическим протоколом TLS (Transport Layer Security – «безопасность на транспортном уровне»), который предусматривает три основных уровня защиты:

- Шифрование данных. Данные шифруются для повышения безопасности их передачи.

- Сохранение целостности данных. Данные не могут быть незаметно изменены или искажены во время передачи.

- Аутентификация гарантирует, что пользователь попадает именно на тот сайт, который ему нужен.

Google утверждает, что сайты, использующие протокол HTTPS, получают небольшое преимущество при ранжировании именно из-за фактора безопасности.

Тем не менее, применение HTTPS пока остается довольно слабым сигналом на фоне всех остальных факторов (влияет менее чем на 1% запросов по всему миру), учитывающихся в алгоритме ранжирования, и имеет меньший вес, чем, например, высококачественный контент.

По словам Search Engine Land, Google сообщает, что первые тесты по использованию HTTPS в качестве сигнала ранжирования дали «положительные результаты» в плане релевантности и позиции ресурса в выдаче Google. Специалисты также считают, что Google может принять решение повысить влияние этого сигнала и отдавать предпочтение сайтам, использующим HTTPS, в целях заботы о безопасности пользователей.

Основные преимущества и недостатки HTTPS

Помимо собственно защиты данных, HTTPS выполняет дополнительную задачу – увеличивает приток посетителей на сайт. Еще в 2014 г. компания Google объявила, что будет повышать выдачу в поисковике сайтов, использующих https, и многие сайты купили цифровой сертификат для шифрования информации. К сожалению, из-за разницы в принципах работы поисковых систем Яндекс и Гугл при замене HTTP на HTTPS у некоторых ресурсов наблюдалась просадка позиций из-за некорректно выполненного переноса.

Тем не менее, согласно статистике, пользователи больше доверяют сайтам с HTTPS и предпочитают совершать покупки именно на них.

Приобретение уникального цифрового сертификата увеличит расходы на содержание сайта – в среднем на 10-100 долларов в год, в зависимости от типа выбранного сертификата. Также стоит учесть, что на шифрование данных расходуется часть мощности сервера, поэтому сайт с HTTPS может работать несколько медленнее. Для ускорения скорости загрузки сайта стоит оптимизировать изображения и настроить кеширование.

Однако новые клиенты и посетители, который придут на ваш сайт с HTTPS благодаря повышению его позиции при ранжировании, компенсируют эти небольшие неудобства.

Возможные проблемы при переходе на HTTPS

Убедитесь, что вы сообщили Google, что переместили свой сайт с HTTP на HTTPS.

Google дает следующий совет для безболезненного обновлении до HTTPS:

Выберите тип сертификата, который вы хотите: стандартный, многодоменный или групповой;

Используйте 2048-битные сертификаты ключей;

Используйте относительные URL-адреса для источников, расположенных на том же доверительном домене;

Не блокируйте сканирование своего HTTPS-сайта с помощью robots.txt;

Разрешите индексацию страниц вашего сайта поисковым системам, где это возможно

Избегайте мета-тега robots без индекса.

Google также обновил инструменты Google Webmaster Tools, чтобы лучше управлять HTTPS -сайтами, и сделал отчетность по ним.

Осторожно следите за своим переходом с HTTP на HTTPS через доступные инструменты Google Webmaster Tools.. Список шагов, которые следует выполнить, чтобы перейти на защищенный протокол:

Список шагов, которые следует выполнить, чтобы перейти на защищенный протокол:

- Получите CSR: вам нужно создать запрос на подпись сертификата (Certificate Signing Request/CSR) на веб-сервере.

- Выберите серверное программное обеспечение, используемое для создания CSR.

- Выберите алгоритм дайджеста сообщений, который вы больше всего хотите использовать.

- Выберите период действия сертификата.

Некоторые хостинговые сервисы помогают клиентам устанавливать и настраивать SSL сертификаты на сервере. Чтобы узнать, доступна ли вам такая услуга, напишите в поддержку вашего хостера.

Nataliya Fialkovskaya

SEO specialist

Nataliya is SEO expert at Sitechecker. She is responsible for blog. Can’t live without creating valuable content about SEO and Digital Marketing.

Разновидности редиректа

Непосредственно в программировании и оптимизации ресурсов чаще всего используются только три ключевых разновидности редиректа. Есть смысл поговорить о них более подробно.

301

Представляет собой постоянный редирект. Этот тип используется чаще всех остальных. Его основным предназначением является перенос адреса сайта на другой, постоянный. В итоге проведения этой процедуры предыдущий адрес пропадает из поисковой выдачи, а поисковые системы начинают индексировать новый. Вместе с этим получается сохранить показатели посещаемости предыдущего сайта.

В некоторых случаях ресурс может выдать браузеру ошибку 404. В данном случае можно говорить о том, что редирект не оптимизирован.

Рекомендую обращать внимание на этот вид редиректа только в тех случаях, когда вы полностью уверены в том, что имеющийся адрес вам больше никогда не пригодится

302

Представляет собой временный редирект. То есть, перенаправление с одного ресурса на другой будет происходить только в течение определённого срока времени. Пользователь попадёт на другую страницу, которая не будет индексироваться. Настройки в таком случае останутся на изначальной странице и никуда не перенесутся. Этот метод используется в случаях, когда требуется оставить прошлый адрес или ссылки, размещённые на нём. Отдельно можно упомянуть его полезность для онлайн-магазинов: когда один товар заканчивается, а вы хотите не потерять позицию соответствующего ему раздела, можно настроить редирект на аналогичные продукты.

Когда вам необходимо перевести сайт на другое доменное имя или масштабно обновить его, применять данный вид редиректа не рекомендуется. Это чревато тем, что поисковик будет отображать сразу два варианта страниц, из-за чего возникнет полное повторение. Также следует не забывать о том, что если Google посчитает, что редирект был использован неправильно, все показатели СЕО будут перенесены на новый адрес, когда как старый полностью исчезнет из выдачи.

307

Он также подразумевает временную смену адреса, однако в отличие от 302 изначальная версия ресурса сохранит свои позиции. Поисковики, в свою очередь, воспринимают его практически так же, как и 302.

Помимо вышеперечисленных существует ещё несколько разновидностей редиректа. О каждой из них можно рассказать вкратце:

- 300. Подразумевает наличие нескольких адресов, на которые может быть перенаправлен пользователь исходя из того, как настроен его браузер.

- 303. В данном случае нужный документ был найден, однако для его отображения на сайте нужно будет применить GET.

- 304. В случае с ним появится информация о том, что сайт никак не был изменён после визита, а браузер загрузит страницу, сохранённую в кэше.

- 305. Редирект выполняется на прокси-сервере, после чего выполняется перенаправление по вопросу, заданному в поисковике.

На этом тему редиректа можно закончить. Если вы хотите получать информацию о выходе новых материалов, вы можете подписаться на рассылку

Благодарю вас за внимание, всего хорошего!

Как перейти на HTTPS?

Активация шифрования на сайтах данных связана с подключением к доменам SSL-сертификатов, обеспечивающих криптографическое соединение с сервером. Они бывают разных типов: многодоменные, групповые и стандартные. Есть платные (примерно от $10 до $100 в год) и бесплатные.

Подключение SSL на конструкторах сайтов

В случае с конструкторами активация HTTPS обычно происходит по упрощённому алгоритму с использованием бесплатного SSL от Let’s Encrypt. Например, в конструкторе бизнес-сайтов uKit сертификат SSL подключается автоматически и бесплатно после прикрепления домена к сайту. То есть вам специально ничего делать не нужно – всё по умолчанию заработает как надо.

Подключение SSL на CMS

Если вы всё это делаете для действующего сайта, то для корректной работы все его ссылки должны быть переименованы с учётом приставки HTTPS. Общий смысл таков: нужно сделать все ссылки сайта относительными, чтобы все урлы стилей, картинок, веб-шрифтов, скриптов проходили через HTTPS.

Также не забудьте указать в Яндекс Вебмастер и Google Webmaster в настройках сайта, что основное зеркало сайта проходит по HTTPS.

Теперь насчёт колебания поисковых позиций в связи с переходом на защищённый протокол: если переезд сайта с HTTP на HTTPS будет сделан правильно, то никаких просадок в трафике наблюдаться не должно.

Структура

TCP-порты закодированы в заголовке пакета транспортного протокола, и они легко могут быть интерпретированы не только передающим и принимающим компьютерами, но и другими компонентами сетевой инфраструктуры. В частности межсетевые экраны, как правило, настроены различать пакеты в зависимости от их источника или номеров порта назначения. Перенаправление является классическим примером этому.

Практика попыток подключения к диапазону портов последовательно на одном компьютере известна как их сканирование. Это, как правило, связано либо с попытками злонамеренного сбоя, либо же сетевые администраторы ищут возможные уязвимости, чтобы помочь предотвратить такие нападения.

Действия, направленные на то, как открыть TCP-порт, часто контролируются и регистрируются с помощью компьютеров. Такая техника использует ряд запасных соединений, для того чтобы обеспечить бесперебойное соединение с сервером.

Ударение

Как разблокировать порт в Windows 7

(Настройка производится в два этапа).

Первый этап.

- Открыть панель «Пуск» в нижнем левом углу экрана. Найти пункт «Все элементы панели управления», зайти в папку «Брандмауэр Windows 7» и перейти к «Дополнительным параметрам»:

- Строка «Правила для входящих подключений» в верхней части экрана обеспечит открытия каждого порта. Перейти к пункту «Правила для входящих подключений» и затем «Создать правило»:

Второй этап.

- В появившемся окне «Мастер создания…» выбрать «Тип правила» — «Для порта». Затем нажать «Далее»:

- В графе «Протоколы и порты» выбрать «Определенные локальные порты», ввести номер порта и диапазон, который необходимо открыть. Чтобы оставались открытыми сразу несколько портов, между номерами следует поставить дефис. «Далее»:

- Далее перейти к графе «Действие» и отметить «Разрешить подключение». Продолжить:

- Выбрать профили, для которых применяется правило и пройти далее:

- Создать имя правила и нажать «Готово»:

Когда утилита произведет некоторые действия, ее можно полностью закрыть.

Похожие публикации:

Мнение Google о HTTPS

Не для кого не секрет, что Google больше любит защищенные и сертифицированные сайты.

Причина такого отношения – факт, что пользователи получают гарантию шифрования своих данных c дополнительным уровнем конфиденциальности. Но следует понимать, что получение защищенного сертификата может стать причиной дополнительных проблем (именно из-за этого ему дается более высокий рейтинг).

Когда веб-сайт проходит через все этапы получения сертификата, пользователь становится третьей стороной. Когда ваш браузер обнаруживает защищенный сайт, он проверяет данные сертификата, чтобы установить, является ли сайт тем, что декларируется.

Согласно заявлению, которое сделано в самом начале, Google сегодня использует HTTPS как один из факторов ранжирования. Благодаря анализу информации становится понятно, что веб-сайты с HTTPS имеют преимущество по сравнению с HTTP-URL-адресами. Именно поэтому переключение на него принесет выгоду всем компаниям, вне зависимости от того используются ли конфиденциальные данные или нет.

Также отмечают, что информация, предоставляемая с помощью HTTPS, передается более надежно через протокол безопасности транспортного уровня (TLS). Он гарантирует три основных уровня безопасности:

- Шифрование. При шифровании меняется информация, чтобы сохранить ее надежность.

- Целостность данных. Информация не может быть обнаружена или повреждена во время доставки, если ее не раскроют.

- Аутентификация устанавливает, что у ваших пользователей есть связь с сайтом.

Google объявил, что веб-ресурсы с HTTPS, получат небольшое преимущество при ранжировании именно из-за этих вопросов конфиденциальности.

Тем не менее, само влияние HTTPS не так значительно по сравнению с другими факторами ранжирования (например, высококачественным контентом).

Вкладка — Макет в Word

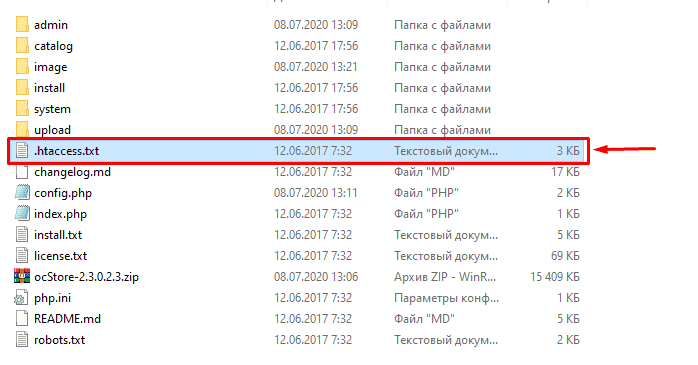

Редирект на HTTPS 301 в .htaccess

Завершающим этапом является добавление в WordPress 301 перенаправления в файле htaccess. Он регулирует работу Apache, определим существует ли этот файл на вашем сайте.

Apache — оболочка на чем работает сервер, это как на компьютере стоит Windows. Некоторые хостинги пренебрегают добавлением в репозиторий ресурса, пытаясь управлять с помощью сервера.

Идем в корень WordPress и смотрим. Если существует, то открываем его для редактирования, если нет, то создаем. Нужно подключиться к сайту через FTP соединение, мы используем FileZilla. Войдя в корневой каталог (определяем корень по папкам wp-content и wp-admin), находим htaccess и кликом правой кнопкой мыши выбираем “Просмотр/Правка”.

файл .htaccess в программе FileZilla

В появившемся окне программы, вводим конфигурацию написанную ниже после begin wordpress или перед end wordpress. Сохраняем нажатием CTRL+S, либо через меню файл-сохранить. Код подходит и для мультисайта с поддоменами.

Куда вставлять код для редиректа HTTPS

После сохранения изменений FileZilla запросит разрешение на перезапись файла htaccess, соглашаемся и программа начнет процесс загрузки.

Это позволит имеющиеся страницы WordPress перевести на https протокол и выводить их автоматически с правильным префиксом. Для проверки работы, зайдите на любую страницу и сотрите букву S, нажмите enter, если редирект с http на https WordPress сработал, то продолжаем.

Как открыть порт в брандмауэре?

Начнем с простого – программы-файрволла. Данное приложение имеется на каждом современном компьютере и используется для того, чтобы программы не «ломились» куда попало. Несмотря на то что 443 порт редко попадает в список заблокированных, все же есть смысл добавить его в число разрешенных. Давайте рассмотрим, как это можно сделать на примере Windows 7/8/8.1.

Чтобы открыть порт 443, необходимо сделать следующее:

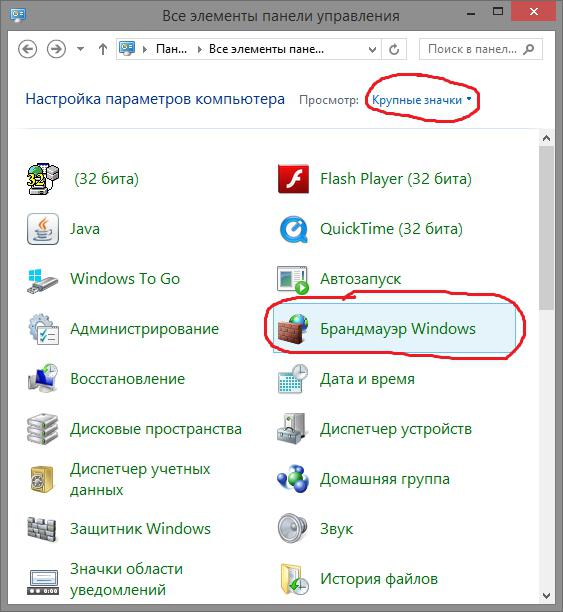

- Откройте панель управления. Универсальный способ сделать это — нажать клавиши Win + R, вписать в появившемся окне слово control и нажать «ОК»;

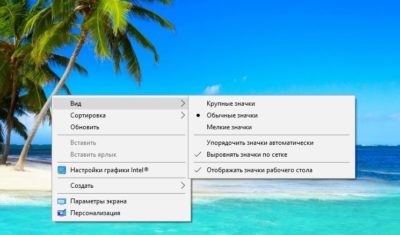

- Убедитесь, что в правом верхнем углу включен режим отображения «Крупные значки» (см. рисунок вверху), после чего щелкните по пункту «Брандмауэр Windows»;

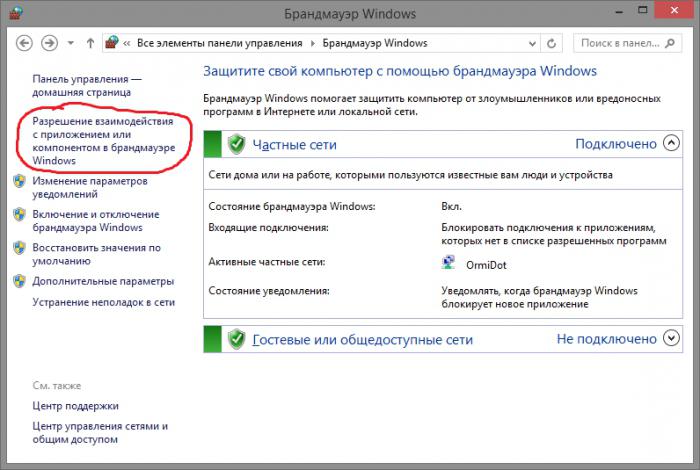

- Теперь у вас имеется несколько сценариев дальнейших действий: либо вы отключаете брандмауэр полностью, либо даете полный доступ вашей программе.

На вашем экране должно появиться окно, схожее с этим:

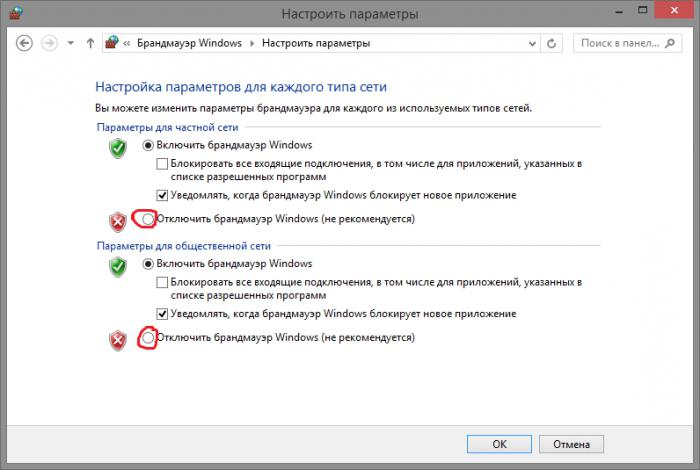

Чтобы отключить брандмауэр, щелкните по пункту «Включение и отключение брандмауэра Windows». Он находится слева, в середине списка. Далее следует выставить все переключатели в положения, которые обведены на следующем рисунке, после чего щелкнуть кнопку «ОК». После того как проблема разрешится, мы бы рекомендовали вернуть все в первоначальную позицию. Ведь если вы оставите брандмауэр отключенным, существует определенный риск, что различная «гадость», попадающая на ваш компьютер, сможет отчитаться об этом своему создателю и начать малополезные для вас действия.

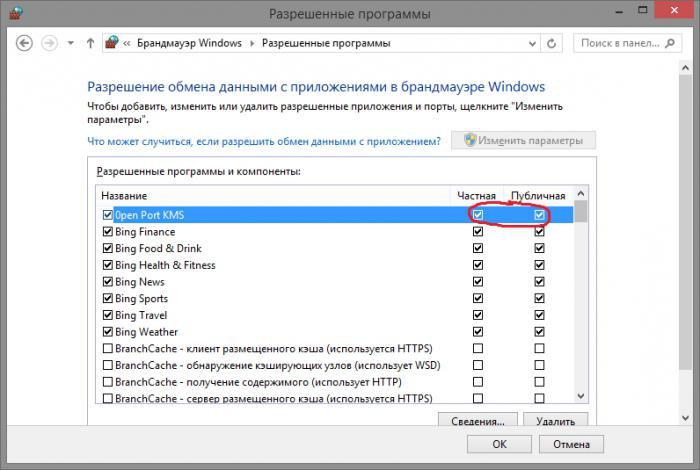

Чтобы добавить конкретную программу в список разрешенных и позволить ей доступ на порт 443, а также любые другие, выберите пункт, который обведен красным на картинке сверху. В появившемся списке стоит разыскать приложение, которое никак не хочет работать как следует, после чего выставить напротив него галочки во всех полях. Так вы дадите операционной системе возможность понять, что данная программа может «общаться» как с вашими домашними устройствами, так и со всем миром. Заканчивает нашу «операцию» изящный клик по кнопке «ОК» и закрытие всех теперь уже ненужных окон.

Широко известные примеры

Примеры, находящиеся в данном списке, включают в себя:

- TCP 443 порт: HTTP Secure (HTTPS).

- 21: File Transfer Protocol (FTP).

- 22: Secure Shell (SSH).

- 25: Простой протокол передачи почты (SMTP).

- 53: Система доменных имен (DNS).

- 80: Протокол передачи гипертекста (HTTP).

- 119: Протокол передачи сетевых новостей (NNTP).

- 123: Протокол сетевого времени (NTP)..

- 143: Internet Message Access Protocol (IMAP)

- 161: Простой протокол управления сетью (SNMP)1.

- 94: Internet Relay Chat (IRC).

Зарегистрированные порты содержат номера от 1024 до 49151. IANA поддерживает официальный список известных и зарегистрированных диапазонов. Динамические или частные — от 49152 до 65535. Один из вариантов использования этого диапазона предназначен для временных портов.