Шифрование bitlocker в windows 10 домашняя

Содержание:

- Как отключить Bitlocker

- Лучшие вакансии «возьму на работу» в регионе Саратов

- Windows

- Как работает шифрование диска BitLocker

- Управление устройствами, присоединенными к Azure Active DirectoryManaging devices joined to Azure Active Directory

- Проблема мирового экономического кризиса

- Требования

- Управление паролями и ПИН-кодамиManage passwords and PINs

- Практическое применениеPractical applications

- Включение шифрования BitLocker в домашней редакции Windows

- Резервный ключ

- Принципы работы

Как отключить Bitlocker

Процесс блокировки предоставляет два способа для дальнейшего получения доступа к содержимому накопителя: пароль и привязка к смарт-карте. Если вы забыли пароль или утратили доступ к смарт-карте (а скорее не использовали ее вовсе), остается воспользоваться ключом восстановления. При запароливании флешки он создается обязательно, поэтому найти его можно:

- Распечатанный на листе бумаге. Возможно вы его поместили к важным документам.

- В текстовом документе (или на USB-флешке, если шифровали системный раздел). Вставьте USB флешку в компьютер и следуйте инструкциям. Если ключ сохранен в текстовый файл, прочтите его на незашифрованном устройстве.

- В учетной записи Microsoft. Войдите в свой профиль на сайте в раздел «Ключи восстановления Bitlocker».

После того как вы нашли ключ восстановления:

- Нажмите правой кнопкой мыши по заблокированному носителю и выберите «Разблокировать диск».

- В правом верхнем углу экрана появится окно ввода пароля Bitlocker. Нажмите на «Дополнительные параметры».

- Выберите «Введите ключ восстановления».

- Скопируйте или перепишите 48-значный ключ и нажмите «Разблокировать».

- После этого, данные на носителе станут доступными для считывания.

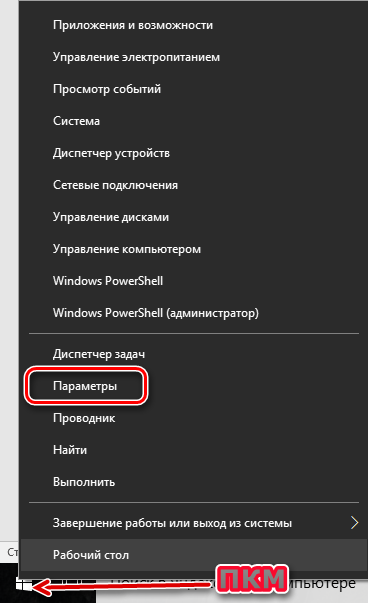

Важно! Если ваш системный диск или локальный том заблокирован Bitlocker, вы забыли пароль или потеряли ключ восстановления, сделайте откат к. В случае, если нет и сохраненных точек, сделайте откат системы до первоначального состояния (Параметры → Обновление и безопасность → Восстановление → Вернуть компьютер в исходное состояние)

Помните, при этом удалится вся персональная информация.

Лучшие вакансии «возьму на работу» в регионе Саратов

Число вакансий в Саратове по специальности возьму на работу за 2 месяца

Другие крупные города в рассматриваемом регионе:

Медиана зарплат возьму на работу в Саратове за 2 месяца

- Моховое

- Кушумский

- Марьевка

- Лобки-Вторые

- Миусс

Регион Саратов предлагает 19 вакансий. Также к группе относятся следующие вакансии:. Средний уровень дохода представителей специальности — 44800. В регионе Саратов предлагается большое количесвто разных вакансий. Самое популярное значение заработной платы по вакансии «возьму на работу» – 45000 руб. Использованные данные характеризуют регион Саратовская область. По вакансии «возьму на работу» предлагается по всей стране 931 позиция. На сегодняшний день категория включает 15 вакансий по указанной специализации. Можно проследить медиану зарплаты возьму на работу за месяц, проанализировав текущие запросы пользователей – сегодня она составляет 45000 руб. Специальность возьму на работу очень популярна, в месяц количиство запросов на сайте достигает 0 штук. Работодателями предлагается различные формы занятости – «Частичная занятость». Работу для такого человека, как возьму на работу, можно найти даже в таком месте, как Саратов. Работодатели в регионе Саратов испытывают нехватку специалистов:

- «Грузчик»;

- «Кассир-продавец»;

- «Кассир»;

- «Грузчик бытовой техники»;

- «Упаковщик».

Также в разделе вакансий можно встретить другое название этой специализации — возьму на работу. По нашим данным, три самых поплуряные значения формы занятости – «Частичная занятость» (самая популярная – Частичная занятость). Поиск работы необходимо искать в таких разделах, как. Максимальная заработная плата по вакансии возьму на работу в месяц достигает 57000 руб. Саратов является перспективным регионом, где многие люди находят место на должность «возьму на работу». В настоящее время особо востребованной специальностью в регионе Саратов является «возьму на работу». Общий поисковый рейтинг запрашиваемой страницы с указанной вакансией – это 0 мест в списке рабочих мест по региону Саратов. Возьму на работу выполняет разные функции. По всем регионам области представлено 0 вакансий. Наиболее популярными работодателями на территории РФ являются компании:

- «ГОЛЬФСТРИМ охранные системы»;

- «Промперсонал»;

- «ИП Григорьева»;

Минимальная сумма оплаты труда – 32000 руб.

Windows

le class=»article» data-id=»114094836851″>

Функция шифрования диска BitLocker позволяет уберечь ваши данные в случае утери компьютера. Чтобы получить данные с вашего диска, потребуется ввести пароль, даже если диск будет извлечен из компьютера и будет подключен к другому.

Также можно включить шифрование и для внешних дисков.

Функция работает только в следующих версиях Windows:

— Pro, Enterprise, и Education версии Windows 10;

— Pro и Enterprise версии Windows 8 и 8.1;

— Ultimate и Enterprise версии Windows Vista и Windows 7;

— Windows Server 2008 или более новая версия.

По умолчанию, для работы BitLocker требуется наличие специального модуля TPM на материнской плате вашего компьютера.

Однако, можно использовать функцию шифрования и без него.

Обратите внимание, что процесс шифрования может занять много времени, в зависимости от размера диска. Во время шифрования производительность компьютера будет снижена

Включение BitLocker.

1. Нажмите на клавиатуре клавиши Windows + R.

2. В новом окне введите gpedit.msc и нажмите ОК.

3. В левой части нового окна Редактор локальной групповой политки выберите Конфигурация Компьютера > Административные шаблоны > Компонент Windows.

В правой части окна дважды щелкните по Шифрование диска BitLocker.

4. Дважды щелкните по Диски операционной системы.

5. Дважды щелкните по Этот параметр политики позволяет настроить требование дополнительной проверки подлинности при запуске.

6. В новом окне выберите пункт Включено, поставьте галочку напротив Разрешить использование BitLocker без совместимого доверенного платформенного модуля и нажмите OK.

7. Закройте окно Редактор локальной групповой политки.

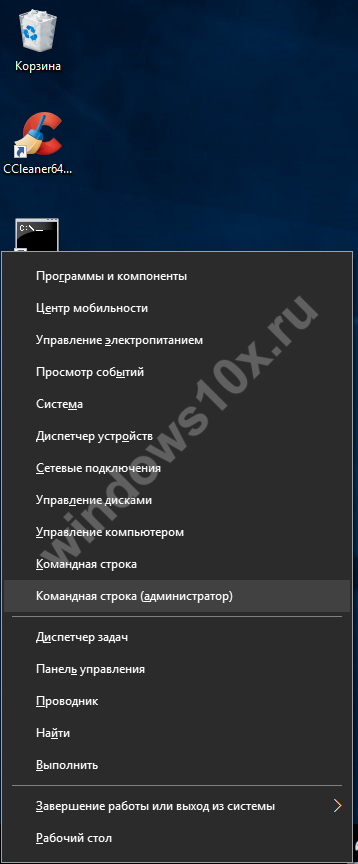

8. Нажмите правой кнопкой мыши по значку Windows и выберите Панель управления.

9. Выберите значок Шифрование диска BitLocker.

10. Выберите Включить BitLocker.

11. Дождитесь окончания проверки и нажмите Далее.

12. Ознакомьтесь с предупреждениями и нажмите Далее.

Обратите внимание, что в случае утери пароля, вы также не сможете получить доступ к данным на диске, поэтому рекомендуется сделать резервную копию самых важных документов

13. Начнется процесс подготовки, во время которого нельзя выключать компьютер. В ином случае загрузочный раздел может быть поврежден и Windows не сможет быть загружена.

14. Нажмите кнопку Далее.

15. Укажите пароль, который будет использоваться для разблокировки диска при включении компьютера и нажмите кнопку Далее. Рекомендуется, чтобы он отличался от пароля пользователя на компьютере.

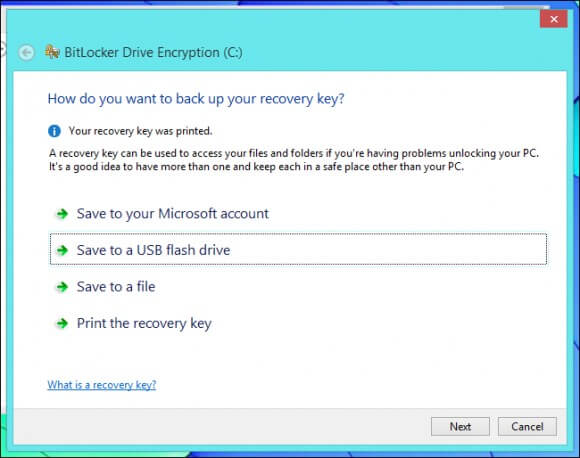

16. Выберите, каким образом требуется сохранить ключ восстановления. Этот ключ поможет вам получить доступ к диску, если вы забудете пароль от диска. После чего нажмите Далее.

Предлагается несколько вариантов восстановления (в этом варианте ключ был распечатан):

— Сохранить в вашу учетную запись Майкрософт — если на компьютере осуществлен вход в личную запись Microsoft, то в случае утери пароля можно будет разблокировать диск с помощью учетной записи Microsoft;

— Сохранить в файл — ключ будет сохранен в текстовом документе.

— Напечатать ключ восстановления — ключ будет распечатан на указанном принтере.

Ключ рекомендуется хранить отдельно от компьютера.

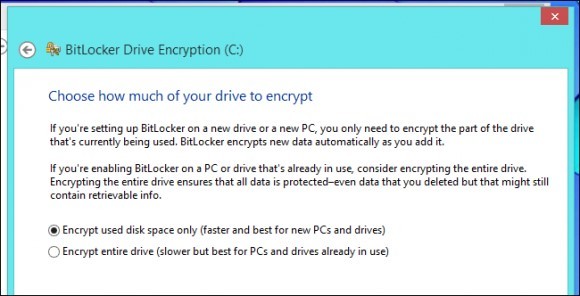

17. Для надежности рекомендуется выбрать шифрование всего диска. Нажмите Далее.

18. Выберите Новый режим шифрования и нажмите Далее.

19. Поставьте галочку напротив Запустить проверку системы BitLocker и нажмите Продолжить.

20. Появится уведомление о том, что требуется перезагрузить компьютер, а в панели уведомлений — значок BitLocker. Перезагрузите компьютер.

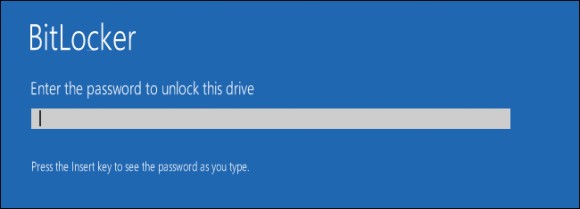

21. Сразу после перезагрузки у вас появится окно ввода пароля. Введите пароль, который вы указывали при включении шифрования, и нажмите Enter.

22. Шифрование начнется сразу после загрузки Windows. Нажмите на значок BitLocker в панели уведомлений, чтобы увидеть прогресс.

Обратите внимание, что шифрование может занять много времени, в зависимости от размера диска. Во время шифрования производительность компьютера будет снижена

Отключение BitLocker.

1. Нажмите на значок BitLocker в правом нижнем углу.

2. Выберите Управление BitLocker.

3. Выберите Отключить BitLocker.

4. В новом окне нажмите Отключить BitLocker.

5. Процесс дешифровки также может занять продолжительное время, в зависимости от размера диска. В это время вы можете пользоваться компьютером как обычно, настраивать ничего не потребуется.

Как работает шифрование диска BitLocker

Не вдаваясь в подробности выглядит это так. Система шифрует весь диск и дает вам ключи от него. Если вы шифруете системный диск то без вашего ключа компьютер не загрузится. Тоже самое как ключи от квартиры. У вас они есть вы в нее попадете. Потеряли, нужно воспользоваться запасными (кодом восстановления (выдается при шифровании)) и менять замок (сделать шифрование заново с другими ключами)

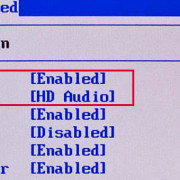

Для надежной защиты желательно наличие в компьютере доверенного платформенного модуля TPM (Trusted Platform Module). Если он есть и его версия 1.2 или выше, то он будет управлять процессом и у вас появятся более сильные методы защиты. Если же его нет, то возможно будет воспользоваться только ключом на USB-накопителе.

Работает BitLocker следующим образом. Каждый сектор диска шифруется отдельно с помощью ключа (full-volume encryption key, FVEK). Используется алгоритм AES со 128 битным ключом и диффузором. Ключ можно поменять на 256 битный в групповых политиках безопасности.

Для этого воспользуемся поиском в Windows 7. Открываем меню Пуск и в поле поиска пишем «политики» и выбираем Изменение групповой политики

В открывшемся окошке в левой части переходим по пути

Конфигурация компьютера > Административные шаблоны > Компоненты Windows > Шифрование диска BitLocker

В правой части дважды кликаем на Выберите метод шифрования диска и стойкость шифра

В открывшемся окошке нажимаем Включить политику. В разделе Выбрать метод шифрования из выпадающего списка выбираем нужный

Самый надежный это AES с 256-битным ключом с диффузором. При этом скорее всего нагрузка на центральный процессор будет чуть чуть повыше, но не на много и на современных компьютерах вы разницы не заметите. Зато данные будут надежней защищены.

Использование диффузора еще больше повышает надежность так как приводит к значительным изменением зашифрованной информации при незначительном изменении исходных данных. То есть, при шифровании двух секторов с практически одинаковыми данными результат будет значительно отличаться.

Сам ключ FVEK располагается среди метаданных жесткого диска и так же шифруется с помощью основного ключа тома(volume master key, VMK). VMK так же шифруется с помощью TPM модуля. Если последний отсутствует, то с помощью ключа на USB накопителе.

Если USB накопитель с ключом будет недоступен, то необходимо воспользоваться 48-значным кодом восстановления. После этого система сможет расшифровать основной ключ тома, с помощью которого расшифрует ключ FVEK, с помощью которого будет разблокирован диск и пойдет загрузка операционной системы.

Усовершенствование BitLocker в Windows 7

При установке Windows 7 с флешки или с диска предлагается разметить или настроить диск. При настройке диска создается дополнительный загрузочный раздел размером 100 МБ. Наверное не у меня одного возникали вопросы по поводу его назначения. Вот именно этот раздел и нужен для работы технологии Bitlocker.

Этот раздел является скрытым и загрузочным и он не шифруется иначе не возможно было бы загрузить операционную систему.

В Windows Vista этот раздел или том должен быть объемом в 1.5 ГБ. В Windows 7 его сделали 100 МБ.

Если же вы при установке операционной системы сделали разбивку сторонними программами, то есть не создали загрузочный раздел, то в Windows 7 BitLocker сам подготовит нужный раздел. В Windows Vista вам бы пришлось его создавать с помощью дополнительного софта идущего в комплекте с операционной системой.

Так же в Windows 7 появилась технология BitLocker To Go для шифрования флешек и внешних жестких дисков. Рассмотрим ее позже.

Управление устройствами, присоединенными к Azure Active DirectoryManaging devices joined to Azure Active Directory

Управление устройствами, подключенными к Azure AD, осуществляется с помощью политики управления мобильными устройствами (MDM) из решения MDM, такого как Microsoft Intune.Devices joined to Azure AD are managed using Mobile Device Management (MDM) policy from an MDM solution such as Microsoft Intune. Без Windows 10 версии 1809 только локальные администраторы могут включить BitLocker с помощью политики Intune.Without Windows 10, version 1809, only local administrators can enable BitLocker via Intune policy. Начиная с Windows 10 версии 1809, Intune может включить поддержку BitLocker для обычных пользователей.Starting with Windows 10, version 1809, Intune can enable BitLocker for standard users. Состояние можно запросить на управляемых компьютерах с помощью поставщика параметров конфигурации политики (CSP), который сообщает о том, включено ли на устройстве шифрование устройств BitLocker. status can be queried from managed machines via the Policy Configuration Settings Provider (CSP), which reports on whether BitLocker Device Encryption is enabled on the device. Соответствие политике шифрования устройства BitLocker может являться обязательным условием для условного доступа к таким службам, как Exchange Online и SharePoint Online.Compliance with BitLocker Device Encryption policy can be a requirement for Conditional Access to services like Exchange Online and SharePoint Online.

Начиная с версии 1703 Windows 10 (также известной под названием Windows Creators Update), включение функции BitLocker может осуществляться через MDM с помощью Policy CSP или BitLocker CSP.Starting with Windows 10 version 1703 (also known as the Windows Creators Update), the enablement of BitLocker can be triggered over MDM either by the Policy CSP or the BitLocker CSP. Поставщик служб шифрования BitLocker добавляет параметры политики, которые выходят за рамки обеспечения этого шифрования и доступны на компьютерах под управлением Windows 10 и на телефонах с Windows.The BitLocker CSP adds policy options that go beyond ensuring that encryption has occurred, and is available on computers that run Windows 10 and on Windows phones.

Для оборудования, совместимого с современной резервной версией и HSTI, при использовании любой из этих функций автоматически включается каждый раз, когда пользователь присоединяется к Azure AD на устройстве.For hardware that is compliant with Modern Standby and HSTI, when using either of these features, is automatically turned on whenever the user joins a device to Azure AD. Azure AD обеспечивает портал, где также можно хранить резервные копии ключей восстановления, чтобы пользователи могли при необходимости извлекать свои ключи восстановления для самообслуживания.Azure AD provides a portal where recovery keys are also backed up, so users can retrieve their own recovery key for self-service, if required. На более старых устройствах, где еще не выполнено шифрование, начиная с версии 1703 Windows 10 (Windows 10 Creators Update), администраторы могут с помощью BitLocker CSP запускать шифрование и хранить ключ восстановления в Azure AD.For older devices that are not yet encrypted, beginning with Windows 10 version 1703 (the Windows 10 Creators Update), admins can use the BitLocker CSP to trigger encryption and store the recovery key in Azure AD.

Это применимо и к гибридной службе AD (Azure).This is applicable to Azure Hybrid AD as well.

Проблема мирового экономического кризиса

Требования

Первое требование — наличие необходимой версии ОС. Как правило, BitLocker поддерживает Windows Pro или Ultimate, например:

- Windows Vista и Windows 7: Enterprise и Ultimate;

- выпуски Windows 8 и 8.1: Pro и Enterprise;

- выпуски Windows 10: Pro, Enterprise и Education.

Если вы используете домашнюю Windows, стоит рассмотреть обновление до версии Pro.

Ваш ПК должен поддерживать Trusted Platform Module (TPM). Его имеют многие ПК, предназначенные для бизнеса (например, Dell Precision и Optiplex, серия Lenovo ThinkCenter, HP Pro и Elite). Кстати, вы можете использовать BitLocker даже без TPM.

Для использования BitLocker компьютер должен иметь модуль Trusted Platform Module

Для использования BitLocker компьютер должен иметь модуль Trusted Platform Module

Также проверьте следующие требования:

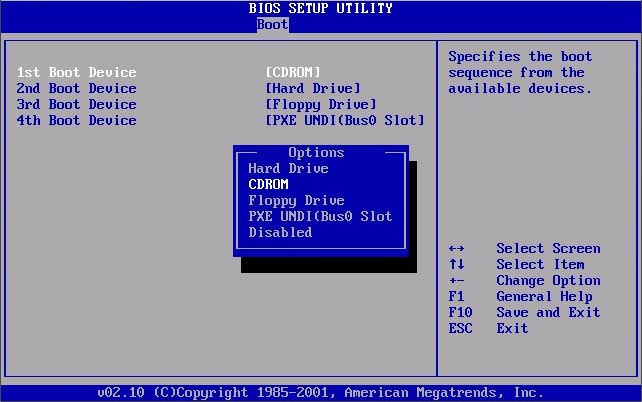

- BIOS должен поддерживать TPM или USB-устройства. В противном случае, чтобы получить последнее обновление прошивки вам нужно посетить сайт производителя;

- жесткий диск должен содержать два раздела: системный с необходимыми файлами для запуска Windows и раздел с операционной системой. Оба из них должны быть отформатированы под файловую систему NTFS;

- процесс шифрования всего жесткого диска не сложен, но отнимает много времени;

- следите за тем, чтобы компьютер был подключен к источнику бесперебойного питания на протяжении всего рабочего процесса.

Управление паролями и ПИН-кодамиManage passwords and PINs

Если BitLoслук включен на системном диске и ПК оснащен модулем TPM, можно потребовать от пользователей ввода ПИН-кода, прежде чем BitLocker разблокирует диск.When BitLocker is enabled on a system drive and the PC has a TPM, you can choose to require that users type a PIN before BitLocker will unlock the drive. Это требование защищает от злоумышленников, получивших физический доступ к ПК, и не позволяет им даже дойти до входа в систему Windows. В результате получить доступ к данным пользователя или системным файлам или изменить их практически невозможно.Such a PIN requirement can prevent an attacker who has physical access to a PC from even getting to the Windows logon, which makes it virtually impossible for the attacker to access or modify user data and system files.

Требование ввода ПИН-кода при запуске — полезный механизм обеспечения безопасности, потому что он выступает в качестве второго фактора проверки подлинности («что-то, что вы знаете»).Requiring a PIN at startup is a useful security feature because it acts as a second authentication factor (a second “something you know”). Тем не менее, есть и другая сторона медали.This configuration comes with some costs, however. Во-первых, необходимо регулярно менять ПИН-код.One of the most significant is the need to change the PIN regularly. В организациях, в которых использовался BitLocker с Windows7 и операционной системой WindowsVista, пользователям пришлось обращаться к системным администраторам для обновления PIN-кода или пароля BitLocker.In enterprises that used BitLocker with Windows7 and the WindowsVista operating system, users had to contact systems administrators to update their BitLocker PIN or password. В результате не только росли затраты на управление, но и пользователи не желали менять ПИН-код или пароль BitLocker достаточно часто.This requirement not only increased management costs but made users less willing to change their BitLocker PIN or password on a regular basis.

Пользователи Windows10 могут обновлять свои ПИН-коды и пароли BitLocker без учетных данных администратора.Windows10 users can update their BitLocker PINs and passwords themselves, without administrator credentials. Это не только позволяет снизить затраты на поддержку, но и повысить безопасность, потому что поощряется регулярная смена ПИН-кодов и паролей пользователями.Not only will this feature reduce support costs, but it could improve security, too, because it encourages users to change their PINs and passwords more often. Кроме того, современные устройства с резервным заполнением не требуют ПИН-кода для запуска: они предназначены для нечастого запуска и имеют другие меры по их уменьшению, которые еще более уменьшают область для атак системы.In addition, Modern Standby devices do not require a PIN for startup: They are designed to start infrequently and have other mitigations in place that further reduce the attack surface of the system.

Дополнительные сведения о том, как работает безопасность запуска и контрмеры, предоставляемые Windows10, приведены в разделе Защита BitLocker от атак с предварительной загрузкой.For more information about how startup security works and the countermeasures that Windows10 provides, see Protect BitLocker from pre-boot attacks.

Практическое применениеPractical applications

Данные на потерянном или украденном компьютере уязвимы к несанкционированному доступу в результате программной атаки или передачи жесткого диска на другой компьютер.Data on a lost or stolen computer is vulnerable to unauthorized access, either by running a software-attack tool against it or by transferring the computer’s hard disk to a different computer. BitLocker помогает предотвратить несанкционированный доступ к данным, усиливая защиту файлов и системы.BitLocker helps mitigate unauthorized data access by enhancing file and system protections. Кроме того, BitLocker помогает сделать данные недоступными при выводе из эксплуатации защищенных при помощи этого компонента компьютеров или передаче таких компьютеров другим пользователям.BitLocker also helps render data inaccessible when BitLocker-protected computers are decommissioned or recycled.

В средствах удаленного администрирования сервера есть еще два инструмента, с помощью которых можно управлять BitLocker.There are two additional tools in the Remote Server Administration Tools, which you can use to manage BitLocker.

-

Средство просмотра паролей восстановления BitLocker.BitLocker Recovery Password Viewer. Средство просмотра паролей восстановления BitLocker позволяет находить и просматривать пароли восстановления для шифрования дисков BitLocker, резервные копии которых созданы в доменных службах Active Directory (AD DS).The BitLocker Recovery Password Viewer enables you to locate and view BitLocker Drive Encryption recovery passwords that have been backed up to Active Directory Domain Services (AD DS). С помощью этого средства можно восстанавливать данные на диске, зашифрованном с помощью BitLocker.You can use this tool to help recover data that is stored on a drive that has been encrypted by using BitLocker. Средство просмотра паролей восстановления BitLocker — дополнение к оснастке «Пользователи и компьютеры Active Directory» для консоли управления (MMC).The BitLocker Recovery Password Viewer tool is an extension for the Active Directory Users and Computers Microsoft Management Console (MMC) snap-in.

С помощью этого средства можно изучить диалоговое окно Свойства объекта-компьютера, чтобы просмотреть соответствующие пароли восстановления BitLocker.By using this tool, you can examine a computer object’s Properties dialog box to view the corresponding BitLocker recovery passwords. Кроме того, вы можете щелкнуть контейнер домена правой кнопкой мыши, а затем искать пароль восстановления BitLocker на всех доменах в лесу Active Directory.Additionally, you can right-click a domain container and then search for a BitLocker recovery password across all the domains in the Active Directory forest. Просматривать пароли восстановления может администратор домена или пользователь, которому этот администратор делегировал соответствующие разрешения.To view recovery passwords, you must be a domain administrator, or you must have been delegated permissions by a domain administrator. -

Средства шифрования диска BitLocker.BitLocker Drive Encryption Tools. В средства шифрования диска BitLocker входят программы командной строки manage-bde и repair-bde, а также командлеты Windows PowerShell для BitLocker.BitLocker Drive Encryption Tools include the command-line tools, manage-bde and repair-bde, and the BitLocker cmdlets for Windows PowerShell. Как manage-bde, так и командлеты для BitLocker позволяют решить любую задачу, выполнимую с помощью панели управления BitLocker. Кроме того, они подойдут для автоматического развертывания и других сценариев, в которых применяются сценарии.Both manage-bde and the BitLocker cmdlets can be used to perform any task that can be accomplished through the BitLocker control panel, and they are appropriate to use for automated deployments and other scripting scenarios. Программа командной строки repair-bde предназначена для аварийного восстановления в тех случаях, когда защищенный с помощью BitLocker диск не удается разблокировать обычным способом или с помощью агента восстановления.Repair-bde is provided for disaster recovery scenarios in which a BitLocker protected drive cannot be unlocked normally or by using the recovery console.

Включение шифрования BitLocker в домашней редакции Windows

Любые мои попытки обойти ограничения Windows 10 Домашняя и зашифровать диск BitLocker-ом только встроенными средствами системы, а таковые присутствуют, например, в PowerShell, не увенчались успехом (правда, есть не самые удобные «обходные» пути, о которых в конце материала).

Однако, существуют сторонние программы, позволяющие включать шифрование BitLocker для дисков. К сожалению, ни одна из них не является бесплатной, но первая из описываемых программ полностью функциональна в течение первых 15 дней использования (чего хватит, чтобы зашифровать диски, а работать с ними можно будет и без этой программы). Интересно, что обе рассматриваемых утилиты имеют версии для Mac OS и Linux: если вам нужно работать с дисками, зашифрованными BitLocker в этих системах, имейте в виду.

BitLocker Anywhere

Самая известная программа для включения шифрования на компьютерах с Windows, где рассматриваемая функция отсутствует — Hasleo BitLocker Anywhere. Она бесплатна в течение первых 15 дней использования (но в пробной версии не поддерживает шифрование системных разделов диска).

После загрузки и установки программы для шифрования достаточно выполнить следующие шаги:

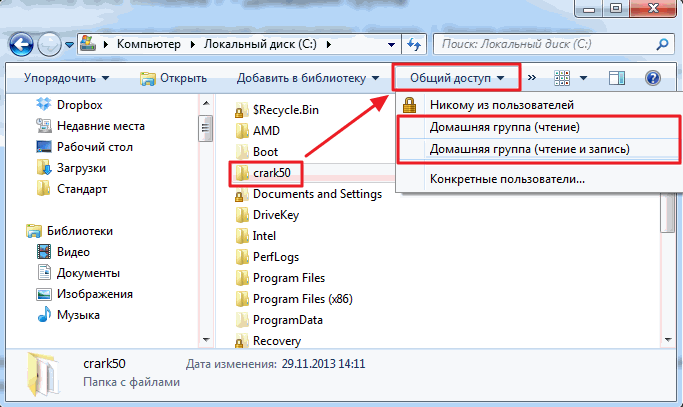

- Нажмите правой кнопкой мыши по разделу диска, который нужно зашифровать и выберите пункт меню «Turn on BitLocker».

- В следующем окне укажите и подтвердите пароль для шифрования и расшифровки. Две отметки ниже позволяют включить шифрование только занятого пространства (быстрее, вновь помещаемые данные будут шифроваться автоматически), а также включить режим совместимости (существуют разные версии шифрования BitLocker, с включенным режимом совместимости, вероятнее всего, диск можно будет расшифровать на любом компьютере с поддержкой функции).

- Следующее окно предлагает сохранить ключ восстановления (Save to a file) или распечатать его (Print the recovery key). Он пригодится в случае, если вы забыли пароль (а иногда оказывается полезным и при сбоях файловой системы на диске).

- В завершение придется лишь дождаться окончания процесса шифрования уже имеющихся данных на диске — не закрывайте программу, пока не увидите кнопку Finish внизу справа. На SSD это будет быстрее, на HDD может оказаться необходимым подождать более продолжительное время.

В целом программа работает исправно, и, судя по всему, также умеет шифровать и системный раздел диска (но не смог проверить за неимением ключа) — следующий рассматриваемый продукт этого не умеет. С помощью неё же вы можете и снять шифрование с диска (помните о 15 днях), а работать с таким диском, вводить пароль и разблокировать его можно и без программы — шифрование и расшифровка при работе с данными на диске будут выполняться «на лету» средствами домашней редакции Windows 10.

И эта и следующая рассматриваемая программа добавляют пункты для шифрования/дешифрования и блокировки в контекстное меню дисков в проводнике.

Скачать Hasleo BitLocker Anywhere можно с официального сайта https://www.easyuefi.com/bitlocker-anywhere/bitlocker-anywhere-home.html

M3 BitLocker Loader

M3 BitLocker Loader — утилита, очень похожая на рассмотренную выше. Из особенностей: не может включить шифрование в пробной версии (вы можете лишь ознакомиться с интерфейсом программы), а также не умеет работать с системным разделом диска.

В остальном использование программы мало чем отличается: нажимаем Encrypt у раздела, который нужно зашифровать и проходим все шаги: ввод пароля, сохранение ключа восстановления, ожидание завершения шифрования BitLocker.

Скачать M3 BitLocker Loader можно с официального сайта: https://www.m3datarecovery.com/bitlocker-windows-home/

Резервный ключ

Как думаете, что случится, если Вы забудете пароль или потеряете носитель с основным ключом? Или же установите HDD в другой ПК (с иным TPM)? Как восстановить доступ в такой ситуации? Windows 10 предоставляет возможность сохранения резервного ключа (на диск, флешку) или его распечатывания

Важно обеспечить надежное хранение копии, чтобы никто не мог добраться до нее. Иначе, все усилия по обеспечению защиты будут сведены к нулю

Внимание! При утрате всех ключей, Вы навсегда потеряете свои данные! Точнее, не сможете их дешифровать! Отключить подобную защиту просто невозможно. Утилита BitLocker работает в автономном режиме и кодирует вновь добавленные (созданные) файлы и папки на дисках

При этом возможны два пути, по которым Вы можете пойти

Утилита BitLocker работает в автономном режиме и кодирует вновь добавленные (созданные) файлы и папки на дисках. При этом возможны два пути, по которым Вы можете пойти.

- Шифровать весь диск целиком, включая свободное место (незадействованное). Надежный, но медленный способ. Подойдет для случаев, когда нужно скрыть всю информацию (даже о тех файлах, которые были давно удалены и могут быть восстановлены).

- Защищать только используемое пространство (занятые разделы). Это более скоростной метод, который я рекомендую выбирать в большинстве ситуаций.

После этого шага начнется анализ системы. Компьютер перезагрузится и стартует непосредственно процесс шифрования. Чтобы следить за прогрессом, можно наводить курсор на значок в области уведомления. Следует отметить незначительное падение производительности за счет потребления оперативной памяти.

Последующий запуск ПК будет сопровождаться появлением окна ввода PIN кода или предложением вставить USB носитель с ключами. Всё зависит от выбранного Вами способа.

Если необходимо прибегнуть к использованию резервного ключа, то следует нажать на клавиатуре Esc и выполнить требования мастера восстановления.

Принципы работы

BitLocker шифрует том, а не физический диск. Том может занимать часть диска, а может включать в себя массив из нескольких дисков. Для работы BitLocker’у в случае шифрования системного диска потребуется два NTFS-тома, один для ОС и один для загрузочной части. Последний должен быть не менее 1,5 Гб, и не будет зашифрован. Начиная с Windows Vista SP1 появилась возможность шифровать несистемные тома. После создания разделов необходимо инициализировать TPM-модуль в ПК, где он есть, и активировать BitLocker. В Windows 7 появился BitLocker To Go, позволяющий шифровать сменные носители, а также снижены требования для загрузочной части, для неё достаточно 100 Мб. При установке Windows 7 на пустой диск загрузочный раздел создаётся автоматически.