Authomatic: python библиотека для аутентификации и авторизации

Содержание:

- Содержание

- Основные различия между RADIUS и TACACS+

- Аутентификация на основе сессий

- Техника

- Ошибка третья: токены API

- Факторы аутентификации

- Единая точка входа (Single Sign On, SSO)

- Определения идентификации и организационной идентификации

- Пакистан

- Предложения

- Что такое идентичность: определение

- Генерация токена в ЛК

- Аутентификация с помощью ID токенов

- Израиль

- Ошибки аутентификации: причины и пути решения

- Пути решения

- Интеграция личности в Интернете.

- Отделение на ул. Ткацкая, 5, стр. 3

Содержание

Основные различия между RADIUS и TACACS+

Основные различия сводятся к тому, что TACACS+ шифрует все содержимое пакета, оставляя только простой заголовок. Такой способ защищает от злоумышленников, которые прослушивают сообщения, передаваемые между устройствами. Также TACACS+ реализует функции AAA раздельно, что позволяет вынести каждую из них на отдельный сервер или даже использовать другой протокол (не TACACS+).

TACACS+ также предлагает более тесную интеграцию с устройствами Cisco и позволяет осуществлять детальное управление маршрутизаторами (процесс авторизации). С сервером TACACS + возможно реализовать управление командами с применением уровней доступа (которые далее настраиваются на самих устройствах). RADIUS позволяет частично реализовать эту возможность, но не так хорошо и гибко, как TACACS+.

TACACS+ также поддерживает несколько других протоколов (отличных от IP), таких как AppleTalk, NetBIOS, NetWare Asynchronous Service Interface (NASI) и X.25, но в современных сетях их использование сошло на нет.

При использовании протокола TACACS+ между клиентом и сервером не может быть брендмауэра, так как сервер должен получить запрос от клиента с его IP-адресом, а не с адресом брендмауэра. У RADIUS IP-адрес клиента содержится еще и в самом пакете, что позволяет ААА-серверу получить его оттуда.

А вот самый большой недостаток TACACS+ заключается в том, что Cisco разработала этот протокол для собственных нужд и поэтому самую широкую его поддержку получили именно сетевые устройства этой компании. Однако постепенно ситуация меняется, и остальные производители стали также поддерживать TACACS+.

Какой протокол для ААА-сервера использовать, необходимо выбирать в зависимости от задачи. Если это администрирование устройств, то TACACS+ станет лучшим вариантом, а если доступ к сети, то более универсальный и быстрый – RADIUS.

В версии 6.0 СКАТ DPI стала доступна авторизация IPoE-сессий на RADIUS, что расширило возможности оператора связи по осуществлению контроля доступа абонентов к сети Интернет и применения политик тарифных планов и дополнительных тарифных опций:

- назначение и изменение политик (тарифных планов и опций);

- перенаправление пользователей в Captive Portal (блокировка);

- работа на уровне L3;

- идентификация пользователей по IP или по метке Q-in-Q.

Более подробную информацию о преимуществах СКАТ DPI, ее эффективном использовании на сетях операторов связи, а также о миграции с других платформ вы можете узнать у специалистов компании VAS Experts, разработчика и поставщика системы анализа трафика СКАТ DPI.

Подписывайтесь на рассылку новостей блога, чтобы не пропустить новые материалы.

Аутентификация на основе сессий

Самый распространённый и широко известный метод. Аутентификационная запись или сессия храниться на сервере и на клиенте. Сервер должен отслеживать активные сессии в базе данных или памяти, а на фронтенде создаётся кука, в которой хранится идентификатор сессии.

Процедура аутентификации на основе сессий:

- Пользователь вводит в браузере своё имя и пароль, после чего клиентское приложение отправляет на сервер запрос.

- Сервер проверяет пользователя, аутентифицирует его, шлёт приложению уникальный пользовательский токен (сохранив его в памяти или базе данных).

- Клиентское приложение сохраняет токены в куках и отправляет их при каждом последующем запросе.

- Сервер получает каждый запрос, требующий аутентификации, с помощью токена аутентифицирует пользователя и возвращает запрошенные данные клиентскому приложению.

- Когда пользователь выходит, клиентское приложение удаляет его токен, поэтому все последующие запросы от этого клиента становятся неаутентифицированными.

Недостатки:

- При каждой аутентификации пользователя сервер должен создавать у себя запись. Обычно она хранится в памяти, и при большом количестве пользователей есть вероятность слишком высокой нагрузки на сервер.

- Поскольку сессии хранятся в памяти, масштабировать не так просто. Если вы многократно реплицируете сервер, то на все новые серверы придётся реплицировать и все пользовательские сессии. Это усложняет масштабирование. (Я считал, этого можно избежать, если иметь выделенный сервер для управления сессиями, но это сложно реализовать, да и не всегда возможно.)

Техника

Ошибка третья: токены API

JSON Web TokensзаявитруководствоСони Панди

- Ключи JWT в GitHub-репозитории.

- Для хранения паролей используется . Это означает, некто может завладеть ключом шифрования и расшифровать все пароли. К тому же, тут наблюдаются неправильные взаимоотношения между ключом шифрования и секретным ключом JWT.

- Здесь, для шифрования данных в хранилище паролей, используется алгоритм AES-256-CTR. AES вообще не стоит использовать, и данный его вариант ничего не меняет. Я не знаю, почему был выбран именно этот алгоритм, но только одно это делает зашифрованные данные уязвимыми.

JWT-токен, полученный из программы, описанной в руководстве scotch.ioЧто может быть лучше пароля в виде обычного текстаОноСледующее руководство

Факторы аутентификации

Ещё до появления компьютеров использовались различные отличительные черты субъекта, его характеристики. Сейчас использование той или иной характеристики в системе зависит от требуемой надёжности, защищённости и стоимости внедрения. Выделяют 3 фактора аутентификации:

Нечто, что нам известно, например, какая-либо секретная информация. Это тайные сведения, которыми должен обладать только авторизованный субъект. Секретом может быть некая фраза или пароль, например в виде устного сообщения, текстового представления, комбинации для замка или личного идентификационного номера (PIN). Парольный механизм может быть довольно легко воплощён и имеет низкую стоимость. Но имеет существенные недостатки: сохранить пароль в тайне зачастую бывает сложно, злоумышленники постоянно придумывают новые способы кражи, взлома и подбора пароля (см. бандитский криптоанализ, метод грубой силы). Это делает парольный механизм слабозащищённым.

Нечто, чем мы обладаем, например, какой-либо уникальный физический объект

Здесь важно обстоятельство обладания субъектом каким-то неповторимым предметом. Это может быть личная печать, ключ от замка, для компьютера это файл данных, содержащих характеристику

Характеристика часто встраивается в особое устройство аутентификации, например, пластиковая карта, смарт-карта. Для злоумышленника заполучить такое устройство становится более сложно, чем взломать пароль, а субъект может сразу же сообщить в случае кражи устройства. Это делает данный метод более защищённым, чем парольный механизм, однако стоимость такой системы более высокая.

Нечто, что является неотъемлемой частью нас самих — биометрика. Характеристикой является физическая особенность субъекта. Это может быть портрет, отпечаток пальца или ладони, голос или особенность глаза. С точки зрения субъекта, данный способ является наиболее простым: не надо ни запоминать пароль, ни переносить с собой устройство аутентификации. Однако биометрическая система должна обладать высокой чувствительностью, чтобы подтверждать авторизованного пользователя, но отвергать злоумышленника со схожими биометрическими параметрами. Также стоимость такой системы довольно велика. Но, несмотря на свои недостатки, биометрика остается довольно перспективным фактором.

Единая точка входа (Single Sign On, SSO)

Обращали внимание, что, когда логинишься в браузере в каком-нибудь Google-сервисе, например Gmail, а потом идёшь на Youtube или иной Google-сервис, там не приходится логиниться? Ты автомагически получаешь доступ ко всем сервисам компании. Впечатляет, верно? Ведь хотя Gmail и Youtube — это сервисы Google, но всё же раздельные продукты

Как они аутентифицируют пользователя во всех продуктах после единственного входа?

Этот метод называется единой точкой входа (Single Sign On, SSO).

Реализовать его можно по-разному. Например, использовать центральный сервис для оркестрации единого входа между несколькими клиентами. В случае с Google этот сервис называется Google Accounts. Когда пользователь логинится, Google Accounts создаёт куку, которая сохраняется за пользователем, когда тот ходит по принадлежащим компании сервисам. Как это работает:

- Пользователь входит в один из сервисов Google.

- Пользователь получает сгенерированную в Google Accounts куку.

- Пользователь идёт в другой продукт Google.

- Пользователь снова перенаправляется в Google Accounts.

- Google Accounts видит, что пользователю уже присвоена кука, и перенаправляет пользователя в запрошенный продукт.

Очень простое описание единой точки входа: пользователь входит один раз и получает доступ ко всем системам без необходимости входить в каждую из них. В этой процедуре используется три сущности, доверяющие другу прямо и косвенно. Пользователь вводит пароль (или аутентифицируется иначе) у поставщика идентификационной информации (identity provider, IDP), чтобы получить доступ к поставщику услуги (service provider (SP). Пользователь доверяет IDP, и SP доверяет IDP, так что SP может доверять пользователю.

Выглядит очень просто, но конкретные реализации бывают очень сложными. Подробнее об этом методе аутентификации.

Определения идентификации и организационной идентификации

Чейни и Томпкинс (1987) утверждают, что идентификация — это «присвоение идентичности либо (1) отдельным лицом или коллективом, о котором идет речь, либо (2) другими. Идентификация включает в себя« развитие и поддержание «идентичности» человека или группы или «субстанция» на фоне изменений и «внешних» элементов ». Существенные символические связи (посредством коммуникации) важны для идентификации, идентификация — это процесс, и природа идентификации конкретного человека или группы с чем-либо постоянно меняется (1987) Идентификация для организаций или чего-либо еще — это «активный процесс, посредством которого люди связывают себя с элементами социальной сцены», и идентификации помогают нам осмыслить наш мир и мысли и помогают нам принимать решения (Cheney, 1983). процесс идентификации происходит в основном через язык, поскольку человек выражает сходство или принадлежность к определенным группам, включая организации (Cheney and Tompkins 1987, Cheney 1 983).

Филлип Томпкинс был одним из первых, кто использовал термин «организационная идентификация», и является пионером в изучении организационной коммуникации (Tompkins, 2005). Саймон (1947) также получил признание за установление организационной идентификации в теории и науке. Представления об организационной идентичности начались с более широкого размышления о самоидентификации и идентификации в целом. После нескольких лет исследований идентичности и идентификации в организациях Чейни и Томпкинс (1987) прояснили применение этих концепций в организациях.

Организационная идентификация (OI) — это форма организационного контроля, которая происходит, когда «лицо, принимающее решения, идентифицируется с организацией желает выбрать альтернативу, которая наилучшим образом соответствует предполагаемым интересам этой организации» (Cheney and Tompkins, 1987). Другие авторы определили OI как согласование индивидуальных и организационных ценностей (Pratt, 1998), а также восприятие единства и принадлежности к организации (Ashforth & Mael, 1989). ОИ был исследован как индивидуальный взгляд и классификация себя с точки зрения членства в организации (Rousseau, 1998). Теория социальной идентичности объединила когнитивные элементы ОИ, описанные выше, с аффективными и оценочными компонентами. Например, эмоциональная привязанность, чувство гордости и другие положительные эмоции, порожденные членством в организации, были включены в операционализацию OI.

О’Рейли и Чатман (1986) концептуализировали ОИ в терминах аффективных и мотивационных процессов. Они утверждали, что ОИ возникает из-за влечения и желания поддерживать эмоционально удовлетворяющие, самоопределяющиеся отношения с организацией. Возможно, наиболее исчерпывающим определением OI было бы концептуальное представление о нем как о связи с организацией. Эта связь устанавливается сотрудниками посредством различных когнитивных и эмоциональных процессов, которые происходят во время взаимодействия сотрудников и организации (включая всех ее составляющих — коллег, руководителей). Хотя расширение OI помогает обнаружить дополнительные источники и процессы, с помощью которых можно установить OI, оно также усложняет различие между OI и другими конструктами, а именно аффективной организационной приверженностью, в исследованиях психологии IO.

Пакистан

Пакистан представил компьютеризированную национальную идентификационную карту (CNIC) в 2000 году, с более чем 89,5 x CNIC, выпущенных к 2012 году. В октябре 2012 года Национальное управление баз данных и регистрации (NADRA) представило смарт-национальную идентификационную карту (SNIC), которая содержит чип данных и 36 функций безопасности. SNIC соответствует стандартам ИКАО 9303 и ISO 7816-4. SNIC можно использовать как для офлайн, так и для онлайн-идентификации, голосования, выплаты пенсий, программ социальной и финансовой интеграции и других услуг. NADRA стремится заменить все 89,5 миллиона CNIC на SNIC к 2020 году.

Предложения

Что такое идентичность: определение

Это самоидентификация, способность личности определять свою принадлежность к какой-либо группе. Социальная идентичность важна для развития и становления личности. Без самоопределения мы не можем двигаться вперед, жить среди людей, жить в гармонии с собой. Рассмотрим подробнее понятие и определение.

Понятие идентичности

Что это, согласно Википедии? Это свойство психики в сжатом виде выражать для человека, как он представляет свою принадлежность к разным группам и общностям.

Идентичность в психологии – это осознание личностью своей принадлежности к какой-либо социальной позиции, роли, группе людей. Это помогает индивиду в следующем:

- находить баланс между личным и общественным;

- объединять свой опыт и опыт общества;

- охранять свою цельность и неизменность, несмотря на перемены во внешнем мире.

Проще говоря, идентичность – это отношение человеком себя к какой-то группе или какому-то человеку. Индивид воспринимает себя как такого же, как кто-то. Он выражает это не только на внутреннем уровне, но и на уровне внешности, поведения и т.д.

Формирование идентичности

Согласно теории Эриксона, формирование обусловлено разрешением возрастных кризисов. Каждое из благополучных разрешений дает новую Эго-силу субъекта. Если конфликт разрешается неблагополучно, то возникают проблемы с самоопределением. Обычно мы называем это «запутался в себе».

Рассмотрим кризисы, о которых говорил Эрик Эриксон:

- До 1 года. Это кризис доверия-недоверия. Сила при благоприятном разрешении кризиса – надежда. Ребенок ищет ответ на вопрос «Могу ли я доверять миру?».

- От 1 до 3 лет. Сопротивление независимости (автономности) и чувства стыда. Сила при благоприятном разрешении – воля. Ребенок ищет ответ на вопрос «Могу ли я управлять своим телом и поведением?».

- От 4 до 6 лет. Противоречие инициативы и чувства вины. Сила при благоприятном разрешении – целеустремленность. Ребенок ищет ответ на вопрос «Могу ли я быть независимым от родителей, самостоятельно открывать и развивать свои возможности».

- От 7 до 12 лет. Кризис трудолюбия и чувства неполноценности. Сила при благоприятном разрешении – уверенность в себе. Ребенок ищет ответ на вопрос «Способен ли я…?».

- От 13 до 19 лет. Кризис эго-идентичности и смешения ролей. Сила при благоприятном разрешении – верность. Подросток (юноша) ищет ответ на вопрос «Кто я, какой я?».

- От 20 до 25 лет. Кризис интимности и изоляции. Сила при благоприятном разрешении – любовь (способность любить). Молодой человек ищет ответ на вопрос «Могу ли я выстраивать близкие отношения?».

- От 26 до 64 лет. Кризис продуктивности и застоя. Сила при благоприятном разрешении – забота. Человек ищет ответ на вопрос «В чем смысл моей жизни? Чего я достиг и чего еще хочу достичь?».

- От 65 до смерти. Кризис целостности и чувства безысходности (отчаяния). Сила при благоприятном разрешении – мудрость. Человек отвечает на вопрос «Был ли смысл в моей жизни? Доволен ли я ей?».

Разрешение конфликта зависит от развития личности на предыдущем этапе и от общего духовного уровня общества, в котором живет субъект.

Структура идентичности

Э. Эриксон выделил четыре элемента в структуре:

- Индивидуальность. Человек осознает, что он и его опыт уникален, он воспринимает себя как отдельную, независимую единицу общества.

- Тождественность, целостность. Человек ощущает осмысленность и слаженность жизни. Он видит и принимает связь между прошлым, настоящим, будущим, между тем, каким он был и каким хочет стать.

- Синтез. Ощущение внутренней гармонии, единство и синтез образов из детства и настоящего.

- Социальная солидарность. Человек разделяет идеи общества и отдельной группы, к которой относит себя. Он ожидает признания, уважения, поддержки со стороны референтной группы. Он рассчитывает, что ее участники оценят его причастность.

Генерация токена в ЛК

Аутентификация с помощью ID токенов

Давайте посмотрим на OIDC аутентификацию на практике.

Наши объекты здесь: браузер, приложение, запущенное в браузере, и сервер авторизации. Когда пользователь хочет войти в систему, приложение отправляет запрос авторизации на сервер авторизации. Учетные данные пользователя проверяются сервером авторизации, и если все хорошо, сервер авторизации выдает идентификационный токен приложению.

Затем клиентское приложение декодирует маркер идентификатора (который является JWT) и проверяет его. Это включает в себя проверку подписи, и мы также должны проверить данные claim. Вот некоторые примеры проверок:

- issuer (): был ли этот токен выдан ожидаемым сервером авторизации?

- audience (): наше приложение — целевой получатель этого токена?

- expiration (): этот токен в течение допустимого периода времени для использования?

- nonce (): мы можем связать этот токен с запросом на авторизацию, сделанным нашим приложением?

После того как мы установили подлинность токена ID, пользователь проходит аутентификацию. Теперь у нас есть доступ к identity claims и мы знаем, кто этот пользователь.

Теперь пользователь аутентифицирован. Пришло время взаимодействовать с API.

Израиль

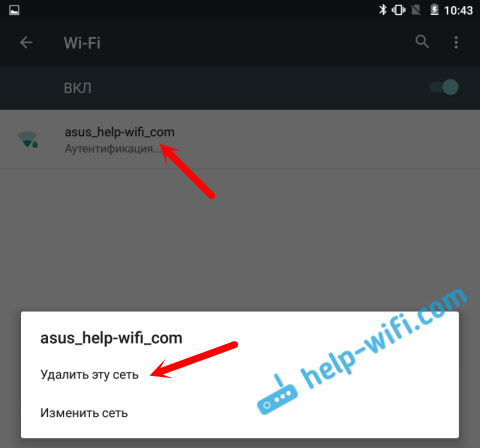

Ошибки аутентификации: причины и пути решения

При подключении к сети Wi-Fi, одного устройства к другому или при входе в любую программу и на сайт могут возникнуть проблемы. Чаще всего они связаны с такими причинами:

Неправильный идентификатор, то есть вы просто забыли или перепутали логин, пароль, ПИН-код, банковскую карту. Тут не возникает особых вопросов, как исправить ошибку

Проверьте данные для входа, возможно, вы не обратили внимание на регистр и написали строчные буквы вместо больших. Также часто при входе на сайт или в программу мы забываем проверить раскладку клавиатуры и пишем не на английском, а на русском языке.

Повреждение физического носителя, например, магнитная лента на банковской карте поцарапалась, карта погнулась, ключ от онлайн-банка или электронная подпись сломались, на глазу появился конъюнктивит, на пальце ранка, что препятствует считыванию биометрических данных, а телефон потерялся или утонул в Волге

Все это приводит к определенным затруднениям, и нужно искать способ убрать ошибку и получить доступ к данным или деньгам в каждом конкретном случае. Можно перевыпустить карту, а тем временем перевести деньги на другой счет и обналичить с него, заказать новую подпись или ключ, обратиться в офис, чтобы подтвердить действие без отпечатка пальцев, а, к примеру, при помощи кодового слова.

Разная система шифрования на телефоне и роутере приводит к их несовместимости. Чтобы подключиться к Wi-Fi в случае такой ошибки, потребуется изменить настройки роутера, применив шифрование, доступное в мобильном устройстве.

Иногда телефон не подключается к сети из-за программного сбоя ОС или ошибки в работе роутера. В таком случае попробуйте обновить программу в мобильном устройстве и перезапустите маршрутизатор.

Разная скорость передачи данных на устройствах, тут придется разбираться и снова лезть в настройки выставлять приемлемый объем данных, передаваемый за определенный промежуток времени.

В настройках роутера или другого прибора могут быть четко прописаны устройства, с которыми он может поддерживать связь. Если нужно добавить новый гаджет, то снова-таки придется поработать с настройками.

Как видим, причины могут быть разными. Чтобы разобраться с ними, нужно иметь запасной план, уметь работать с настройками программ и устройств или знать того, кто умеет это делать.

Пути решения

MACDAC(ACL)RBACАВАСPBAC, RAdAC, CBACшикарный обзор от CUSTIS

| Требование от бизнеса | Решение | |

|---|---|---|

| 1 | Пользователь, не имеющий отношения к конкретному договору, не должен его видеть в системе | Тут напрашивается ACL, поскольку определить отношение пользователя к бизнес-процессу достаточно сложно, не записывая его в какой-то список в момент вовлечения. Это будет оптимальным решением с точки зрения производительности чтения относительно реализации с помощью политик. |

| 2 | Автор договора должен видеть его на всех этапах | Требование может быть реализовано обоими механизмами, но оптимальным я считаю ACL, поскольку в этом случае будет проще реализовать требование №3 от ИБ. |

| 3 | Создавать договор имеет право пользователь с грейдом не ниже 10 | Это политика (PBAC), без вариантов |

| 4 | Визирующий должен видеть договор начиная с поступления к нему на этап и далее | ACL будет оптимален |

| 5 | Руководители подразделений должны видеть договоры своих подразделений вниз по иерархии | Замечательная задача для PBAC, но его применение может снизить производительность чтения, а требования 1 и 2 от ИБ потребуют дополнительных усилий, поэтому стоит подумать над реализацией. |

| 6 | Автор договора и руководитель подразделения имеют право отозвать договор на любом этапе согласования | PBAC справится отлично |

| 7 | Руководство и секретариат головного офиса должны видеть документы всех филиалов | PBAC, с теми же ограничениями что и в п. 5 |

| 8 | Пользователь, создавший договор, не должен иметь права его завизировать | Это требование можно было бы закрыть с помощью PBAC, однако так делать не стоит. Это то самое место, где авторизация вступает в конфликт с бизнес-логикой, и если происходит такая ситуация, ответственность стоит отдать бизнес-логике. |

| Требование от ИБ | Решение | |

|---|---|---|

| 1 | Знать, кто имеет доступ к конкретному договору | Общий журнал для ACL и PBAC |

| 2 | Знать, кто имел доступ к конкретному договору в заданный момент времени | Общий журнал для ACL и PBAC |

| 3 | Лишать пользователя доступа к ранее доступным документам при изменении его должностных обязанностей | ACL |

Интеграция личности в Интернете.

Управление аккаунтом — стратегия обеспечения безопасности. Для разрешения или запрета проверки подлинности определенных компьютеров или всех компьютеров, которыми вы управляете онлайн, используется Групповая политика.

В Windows 7 пользователи в небольшой сети могут выбрать обмен данными между определенными компьютерам на отдельной пользовательской основе. Эта функция в Windows 7 дополняет функцию домашней группы с помощью сетевых удостоверений для идентификации лиц в сети.

Для того, чтобы разрешить эту идентификацию пользователи должны связать свою учетную запись пользователя Windows ID онлайн. Включение в Windows протокола Public Key Cryptography Based User-to-User (PKU2U) разрешает проходить идентификацию при помощи свидетельств.

Интеграцией онлайн идентификации можно управлять политикой группы. Политика, настроенная как: “Сетевая безопасность: Позволить этому компьютеру при запросе идентификации PKU2U использовать ID онлайн”, управляет возможностью ID онлайн подтвердить подлинность этого компьютера при помощи протокола PKU2U. Этот параметр политики не влияет на способность учетных записей доменов или локальных учетных записей пользователей входить на этот компьютер.